无人机安全密码应用解决方案

作者:麦尔信息技术有限公司 发布时间:2025/11/19 0:00:00 点击:330

从整个无人机的产品体系来看,主要由以下几部分组成:无人机、无人机遥控器、无人机机场、无人机机载计算机、无人机负载设备。为方便用户利用无人机相关基础产品,构建各类行业应用,如电力巡检、智慧应急等行业应用,提供了丰富的二次开发接口以及开源代码,方便用户构建针对特定应用场景的飞行系统。具体如下:

1)通过Mobile SDK/Ux SDK/Windows SDK实现对无人机和遥控器的控制、媒体操作等,实现设备的飞行控制、飞行数据回传、自主避障、相机和云台控制、电池和遥控器的参数设置和状态获取等功能。

2)通过OSDK开发自定义软件,运行在无人机机载计算机上,实现开发者通过调用OSDK 中指定的接口能够获取无人机上的各类数据,经开发者设计的软件逻辑和算法框架,执行相应的计算和处理,生成对应的控制指令控制无人机执行相应的动作,实现如自动化飞行、负载控制和视频图像分析等功能,同时支持接入第三方传感器、相机或检测设备,采集所需的数据信息,满足用户个性化的应用功能和控制需求。

3)通过PSDK开发自定义软件对无人机负载设备进行深度控制,如实现图像识别、测绘相机、探照灯、气体检测仪、激光雷达等功能。

4)通过EdgeSDK开发机场的自定义软件,实现深度定制的边缘计算和数据安全枢纽,实现无人机数据与云端数据的安全、可靠传输。

5)通过上云API实现对无人机业务功能集充分抽象,隔离了复杂的无人机底层业务逻辑,让开发者聚焦在场景业务实现在行业应用场景中,系统的逻辑架构主要分为两种:

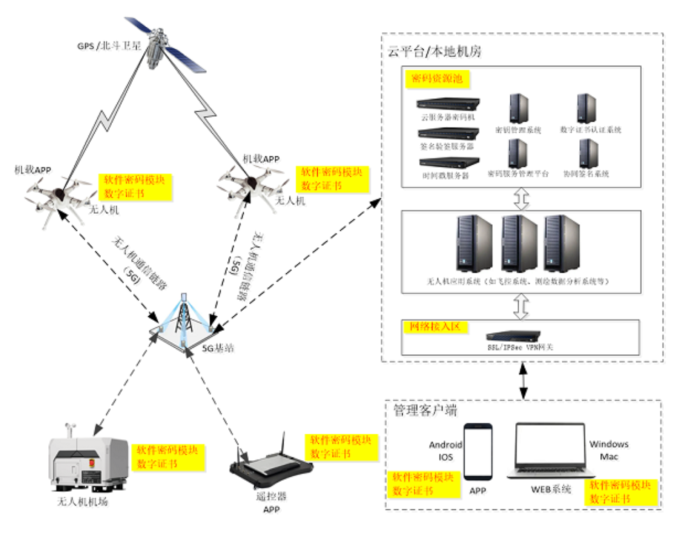

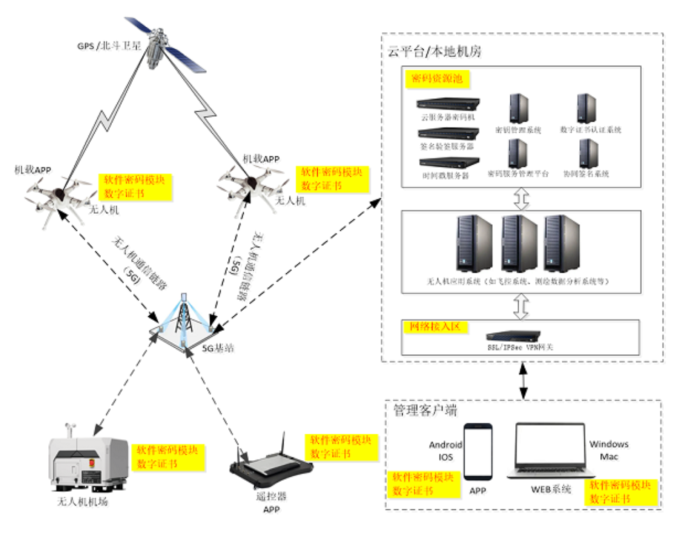

1、无人机群+第三方APP接入+私有化第三方云平台

2、无人机群+机场+第三方APP+私有化部署第三方云平台无人机在设计开发时主要考虑操控的简便性和机体的轻量化设计,经常忽略了安全性,导致无人机存在严重的安全漏洞和隐患问题,尤其在对抗环境下更易受到攻击,如信息欺骗、拒绝服务、身份假冒、传感器攻击、定位系统攻击、信号干扰等。

无人机主要面临的安全风险如下:

● 攻击者假冒用户身份登录无人机应用系统,对无人机发送恶意操控指令。

● 攻击者篡改遥控器、无人机机场或无人机应用系统发送给无人机的操控指令。

● 攻击者窃取无人机向无人机机场、遥控器或无人机应用系统返回的测绘数据、侦查图像、位置坐标等数据。

● 攻击者篡改无人机向无人机机场、遥控器或无人机应用系统返回的无人机的姿态、位置坐标、机载设备的工作状态、实时图像等数据。

● 攻击者窃取无人机应用系统向管理客户端返回的实时图像、位置坐标等数据。

● 攻击者篡改管理客户端向无人机应用系统发送的各种管理命令和参数,如篡改飞行目的地的位置坐标。

● 无人机获取的测绘数据、侦查图像等关键数据在无人机应用系统的数据库中明文存储,运维人员为了个人利益窃取或篡改数据库数据,造成重要数据的泄漏或破坏。

3. 建设目标

通过密码技术的应用,本方案需要实现以下目标:

1)利用PKI技术,实现机载APP、遥控器APP的认证和识别,有效解决非法用户、非法无人机的访问。

2)对飞控指令实现加密传输,并增加强校验机制,确保飞控指令全程密文传输,且不可篡改。

3)增加数据传输安全协议,如SSL协议、HTTPS协议、IPSEC等协议,确保数据传输通道的安全可控。

4)对于敏感数据的存储,实现数据的加密存储,防止脱库。

5)全面采用国密算法,充分保障算法的安全可靠4. 建设方案

4.1 总体思路

通过上述的分析,无人机及平台旨在为行业用户提供飞行平台相关的组件,行业用户需要结合自身的业务场景和需要,构建完整的解决方案。

从系统安全的角度来看,针对无人机的密码应用主要有两个维度:

1、无人机、遥控器、机场、各类SDK、无线通信底层的原生态密码应用

从目前官方资料中看,整个系统采用标密的加密技术,采用的算法为RSA、3DES/DES,同时在云平台通信过程中,采用了HTTPS加密技术。对设备的认证、密钥的分发等方面未知。

因此,要在该维度实现密码应用,需要大力支持,设计合理的密码体系,并进行产品的二次开发。实施难度大,周期长,投入巨大。

从实际应用角度来看,无人机、遥控、机场、无线通信网络等作为整个无人机应用系统的基础设施,其本身的安全性依赖于无人机厂家以及网络运营商的安全能力。

2、用户开发的行业应用的密码应用

我们认为此部分是行业用户的密码应用重点,后续将重点阐述该方案的技术实现.

Copyright 2007 All Rights Reserved 昆明麦尔信息技术有限公司 联系电话:0871-65715229

Copyright 2007 All Rights Reserved 昆明麦尔信息技术有限公司 联系电话:0871-65715229